Apples Touch ID ist zum Anmelden bei Apps ist eine sehr komfortable Geschichte. Es vergeht seit der Veröffentlichung von iOS 8, mit dem Touch ID für 3rd Party Apps verfügbar wurde, kaum eine Woche, in der nicht irgendein anderer Entwickler mit der Integration dieses Features in seiner App hausieren geht.

Doch wie sieht es mit der Sicherheit von Touch ID, fernab der hinlänglich bekannten Sicherheitsprobleme, die bei der Verwendung eines Fingerabdrucks entstehen, aus?!

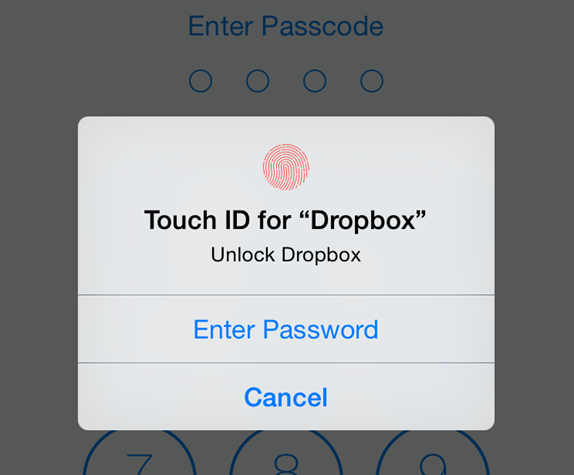

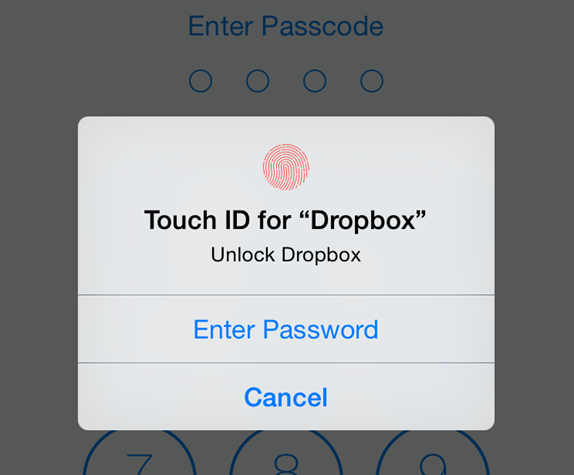

Andreas Kurtz beschäftigt sich in seinem Blogeintrag ausgiebig mit diesem Thema und zeigt am Beispiel der Dropbox App welch trügerische Sicherheit Apple mit dem Local Authentication Framework, einer API, die Apple zur Verwendung von Touch ID den Entwicklern zur Verfügung stellt, dem Nutzer vorgaukelt.

Since I first heard about this new framework, I have questioned its usefulness. Ultimately, Local Authentication becomes only important when an unlocked device falls into the wrong hands. Than Local Authentication is designed to ensure that, when an app is launched, an additional login screen is displayed to prevent access to the app’s contents. However, in this very moment it is still possible, e.g., to directly access all app data via the USB interface (for example, by creating a backup). After all, the device is already unlocked (otherwise you wouldn’t need Local Authentication).

Ähnliche Sicherheitsbedenken hat auch die Subsembly GmbH aus München, die erst letzte Woche Touch ID in ihre großartige Online-Banking App Banking 4i integriert hatte. Wie auf der Facebook-Seite des Entwicklers zu lesen, ist man mit Apples Umsetzung des Local Authentication Frameworks unzufrieden, hat aber dennoch über einen sogenannten Zweitschlüssel einen Weg gefunden, der das eigentliche Passwort zum Entsperren der App nicht lokal auf dem iPhone oder iPad speichert.

Die übliche, von Apple empfohlene Vorgehensweise für die Implementierung von Touch ID sieht vor, dass das mit Touch ID zu schützende Passwort einfach im Schlüsselbund auf dem Gerät gespeichert wird. Unser Grundprinzip, das Passwort niemals irgendwo in irgendeiner Weise zu speichern wäre damit gebrochen. Nun kann man argumentieren, dass der Schlüsselbund in iOS sehr sicher ist, und die Speicherung des Passworts im Schlüsselbund deshalb kein Risiko darstellt. Ich glaube das nicht. So kann zum Beispiel ein “trojanisches Pferd” auf einem iPhone mit Jail-Break den Schlüsselbund einfach auslesen.

-> iOS 8 Touch ID Authentication API

-> Touch ID in Banking 4i